| · | 04.06 | В Android-платформе GrapheneOS появилась возможность создания деструктивного PIN-кода (88 +41) |

|

В очередном обновлении защищённой мобильной платформы GrapheneOS 2024053100 появилась функция экстренной блокировки данных на устройстве. Пользователю предоставлена возможность задания дополнительного пароля и PIN-кода, ввод которых приведёт к очистке всех ключей в аппаратных хранилищах, включая ключи, используемые для шифрования данных на накопителе, а также к очистке eSIM и перезагрузке. Таким образом, в случае оказания давления на пользователя и его принуждения к разблокировке экрана или при появлении угрозы попадания смартфона не в те руки, владелец устройства может ввести деструктивный PIN-код и блокировать данные без возможности восстановления доступа.

Проект GrapheneOS развивает ответвление от кодовой базы Android (AOSP, Android Open Source Project), расширенное и изменённое для усиления безопасности и обеспечения конфиденциальности. Официально поддерживается большинство актуальных устройств Google Pixel (Pixel 4/5/6/7/8, Pixel Fold, Pixel Tablet). Наработки проекта распространяются под лицензией MIT. В состав включены многие экспериментальные технологии, связанные с усилением изоляции приложений, детальным управлением доступом, блокированием проявления типовых уязвимостей и усложнением работы эксплоитов. Например, в платформе применяется собственная реализация malloc и модифицированный вариант libc с защитой от повреждения памяти, а также более жёсткое разделение адресного пространства процессов. Вместо JIT в Android Runtime применяется только упреждающая (AOT, ahead-of-time) компиляция. В ядре Linux включены многие дополнительные механизмы защиты, например, в slub добавляются канареечные метки для блокирования переполнения буферов. Для усиления изоляции приложений задействованы SELinux и seccomp-bpf. Имеется возможность выборочного предоставления доступа отдельным приложениям к сетевым операциям, датчикам, адресной книге и периферийным устройствам (USB, камере). По умолчанию запрещено получение сведений о IMEI, MAC-адресе, серийном номере SIM-карты и других аппаратных идентификаторах. Чтение из буфера обмена разрешено только приложениям, в которых в данный момент активен фокус ввода. Включены дополнительные меры для изоляции связанных с Wi-Fi и Bluetooth процессов и предотвращения утечек в результате беспроводной активности. Многие из разработанных в рамках проекта механизмов усиления безопасности перенесены в основную кодовую базу Android. В GrapheneOS применяется криптографическая верификация загружаемых компонентов и расширенное шифрование данных на уровне файловых систем ext4 и f2fs (данные шифруются при помощи AES-256-XTS, а имена файлов - AES-256-CTS c использованием HKDF-SHA512 для генерации отдельного ключа для каждого файла), а не блочного устройства. Данные в системных разделах и в каждом профиле пользователя шифруются разными ключами. Используются доступные аппаратные возможности для ускорения операций шифрования. На экране блокировки отображается кнопка завершения сеанса, после нажатия которой ключи для расшифровки сбрасываются и хранилище переводится в неактивированное состояние. Имеется настройка для запрета установки дополнительных приложений в выбранных профилях пользователей. Для защиты от подбора паролей задействована система задержек, зависящих от числа неудачных попыток (от 30 секунд до 1 дня). В состав GrapheneOS принципиально не включаются приложения и сервисы Google, а также альтернативные реализации сервисов Google, такие как microG. При этом имеется возможность установки сервисов Google Play в отдельном изолированном окружении, не имеющем специальных привилегий. Проектом также развивается несколько собственных приложений, сфокусированных на защите информации и приватности. В частности, предлагаются браузер Vanadium на базе Chromium и модифицированный вариант движка WebView, защищённый PDF-просмотрщик, межсетевой экран, приложение Auditor для верификации устройств и выявления вторжений, приложение для работы с камерой, нацеленное на обеспечение конфиденциальности, и система создания шифрованных резервных копий Seedvault.

| ||

|

Обсуждение (88 +41) |

Тип: К сведению |

| ||

| · | 03.06 | Лидер SerenityOS сложил с себя полномочия и основал форк браузера Ladybird (108 +21) |

|

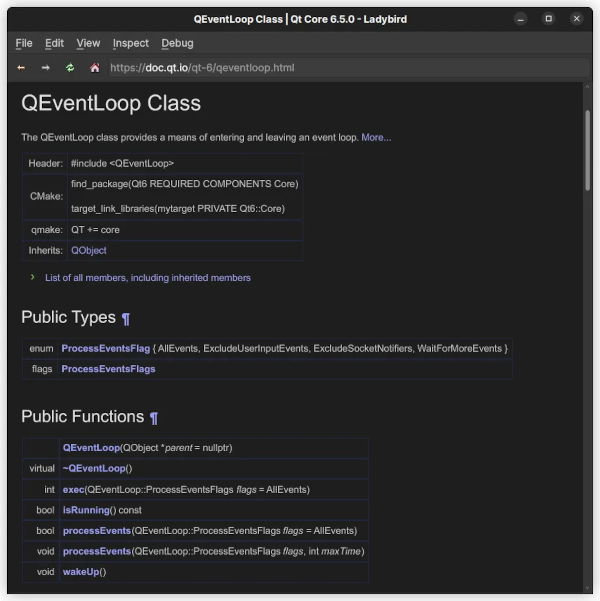

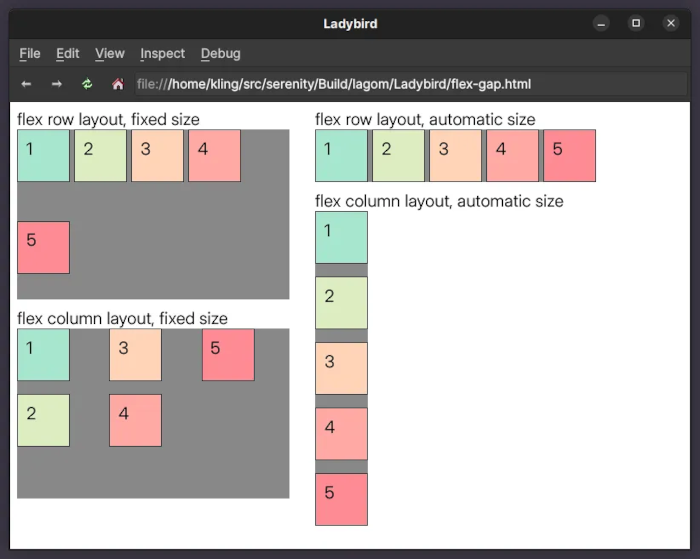

Андреас Клинг (Andreas Kling), создатель операционной системы SerenityOS, объявил о снятии с себя полномочий "великодушного пожизненного диктатора" (BDFL) проекта и переключении на развитие форка web-браузера Ladybird, ранее развивавшегося в составе SerenityOS. По словам Андреаса последние два года он отстранился от разработки операционной системы и был сосредоточен только на развитии собственного браузерного движка и основанного на нём приложения Ladybird с реализацией web-браузера. Так как вокруг SerenityOS сформировалось крепкое сообщество, насчитывающее более тысячи участников и способное обходиться без него, Андреас решил целиком переключиться на развитие браузера Ladybird и продвижение его как самодостаточного и независимого от SerenityOS проекта.

Браузер Ladybird преодолел путь от простого HTML-просмотрщика, специфичного для SerenityOS, до кроссплатформенного продукта, использующего собственный браузерный движок. Фактически браузер перерос SerenityOS и разделил сообщество на две группы - разработчиков ОС и разработчиков кроссплатформенного браузера. Так как занимающиеся браузером и операционной системой разработчики со временем всё больше и больше отдалялись и теряли общие интересы, в конечном счёте было решено полностью разделить эти проекты. После разделения Андреас возглавит разработку браузера, а группа основных мэйнтейнеров получит управление над SerenityOS. После отделения разработчики браузера Ladybird прекратят поддержку ОС SerenityOS и сосредоточатся на разработке для платформ Linux и macOS. Разработчики же SerenityOS смогут вернуться к исходной модели разработки ради удовольствия, общения с единомышленниками и в качестве хобби. В отличие от SerenityOS в проекте Ladybird будут убраны ограничения, запрещавшие использование в проекте стороннего кода. Старый репозиторий Ladybird переведён в архивный режим. Браузер Ladybird использует собственные движок LibWeb, JavaScript-интерпретатор LibJS, библиотеку отрисовки текста и 2D-графики LibGfx, движок для регулярных выражений LibRegex, XML-парсер LibXML, интерпретатор промежуточного кода WebAssembly (LibWasm), библиотеку для работы с Unicode LibUnicode, библиотеку для преобразования текстовых кодировок LibTextCodec, парсер для разметки Markdown (LibMarkdown), библиотеки с криптографическими примитивами (LibCrypto, LibTLS), библиотеку для работы с архивами LibArchive, библиотеки для воспроизведения звука и видео (LibAudio, LibVideo) и библиотеку LibCore с общим набором полезных функций, таких как преобразование времени, ввода/вывод и обработка MIME-типов. Графический интерфейс оформлен в классическом стиле и поддерживает вкладки. Для построения интерфейса в macOS используется AppKit, в Android - родной для данной платформы API создания графического интерфейса, а на остальных платформах - Qt. Поддерживаются основные web-стандарты (браузер проходит тесты Acid3), HTTP/1.1 и HTTPS. Код написан на языке C++ и распространяется под лицензией BSD. Поддерживается работа в Linux, macOS, Android, Haiku и OpenIndiana. В Ladybird применяется многопроцессная архитектура, в которой занимающийся формированием интерфейса процесс отделён от процессов, обеспечивающих обработку web-контента, отправку запросов по сети, декодирование изображений и хранение Cookie. Связанные с декодированием изображений и сетевым взаимодействием обработчики выделены в отдельные процессы для усиления изоляции и защиты. Для каждой вкладки используется отдельный процесс обработки web-контента, изолированный от остальной системы.

| ||

|

Обсуждение (108 +21) |

Тип: К сведению |

| ||

| · | 03.06 | Выпуск дистрибутива NixOS 24.05, использующего пакетный менеджер Nix (160 +9) |

|

Увидел свет дистрибутив NixOS 24.05, основанный на пакетном менеджере Nix и предоставляющий ряд собственных разработок, упрощающих настройку и сопровождение системы. Например, в NixOS вся настройка системы происходит посредством единого файла системной конфигурации (configuration.nix), предоставляется возможность быстрого отката системы на предыдущую версию конфигурации, присутствует поддержка переключения между различными состояниями системы, поддерживается установка индивидуальных пакетов отдельными пользователями, есть возможность одновременного использования нескольких версий одной программы, обеспечены воспроизводимые сборки. Для архитектур x86_64 и ARM64 подготовлены установочные образы с KDE (2.6 ГБ) и GNOME (2.5 ГБ), а также сокращённый консольный вариант (1 ГБ).

При использовании Nix результат сборки пакетов хранится в отдельном подкаталоге в /nix/store. Например, после сборки пакет firefox может записываться в /nix/store/1onlv5pc3ed4n5nskg8ew4twcfd0d5ce4ec5d4-firefox-125.0.1/, где "1onlv5pc3ed4n5nskg8ew4twcfd0d5ce4ec5d4" является хешем всех его зависимостей и инструкций сборки. Под установкой пакета подразумевается его сборка или скачивание уже собранного (при условии, что он был уже собран на Hydra - сервисе сборки проекта NixOS), а также формирование директории с символическими ссылками на все пакеты в профиле системы или пользователя, с последующим добавлении этой директории в список PATH. Аналогичный подход применяется в пакетном менеджере GNU Guix, который основан на наработках Nix. Коллекция пакетов представлена в специальном репозитории Nixpkgs. Основные новшества:

| ||

|

Обсуждение (160 +9) |

Тип: Программы |

| ||

| · | 03.06 | Mozilla добавит в Firefox 130 AI-возможность для генерации описаний изображений (92 –8) |

Разработчики Firefox поделились планами по расширению использования в браузере возможностей на основе механизмов машинного обучения. Начиная с выпуска Firefox 130, намеченного на 3 сентября, в браузер будет включена функциональность для автоматической генерации текстовых описаний изображений. Тестирование реализации уже началось в ночных сборках Firefox, в которых подобная функциональность встроена в PDF-просмотрщик. На первом этапе для тестирования работы алгоритма описание генерируется только при добавлении новых изображений в качестве подсказки, но в дальнейшем его планируют применить и для существующих изображений.

Предполагается, что наличие текстовых описаний, которые можно будет выводить через экранные ридеры, упростит работу людей, имеющих проблемы со зрением. Функция реализована через интеграцию модели машинного обучения, выполняемой на локальной системе пользователя без обращения к внешним сервисам, по аналогии с тем как уже работает встроенная система перевода с одного языка на другой. Модель для генерации текстовых описаний занимает примерно 200 МБ на диске, использует данные модели DistilGPT2 и охватывает 182M параметров. Для анализа изображений задействован декодировщик на базе модели Vision Transformer (ViT). Для работы с моделью в состав браузера включён ONNX Runtume, скомпилированный в представление WASM, и библиотека Transformers.js. Модель загружается динамически перед первым использованием.

| ||

|

Обсуждение (92 –8) |

Тип: К сведению |

| ||

| · | 03.06 | Утечка токенов пользователей платформы Hugging Face Spaces (19 +3) |

|

Компания Hugging Face раскрыла сведения о компрометации инфраструктуры платформы Hugging Face Spaces, предоставляющей инструменты для создания приложений-демонстраций для моделей машинного обучения и поддерживающей каталог подобных приложений. Сотрудники Hugging Face выявили следы несанкционированного доступа к платформе, который мог привести к утечке конфиденциальных данных пользователей, включая ключи и токены. Затронутые утечкой токены отозваны, а пользователям направлено соответствующее уведомление с рекомендацией обновить свои ключи и токены, а также перейти на новые токены, предоставляющие выборочное управление доступом.

Расследование инцидента пока не завершено и детали не раскрываются. Указано только, что в последние несколько дней компания Hugging Face провела большую работу по усилению безопасности своей инфраструктуры, полностью прекратила использование org-токенов, ввела в строй систему управления ключами (KMS) и задействовала новые инструменты для выявления утечек токенов. На будущее запланировано полное прекращение использования классических токенов с доступом на чтение и запись.

| ||

|

Обсуждение (19 +3) |

Тип: Проблемы безопасности |

| ||

| · | 03.06 | Релиз среды рабочего стола MATE 1.28 с экспериментальной поддержкой Wayland (151 +30) |

|

После почти трёх лет разработки официально объявлен релиз среды рабочего стола MATE 1.28, продолжающей развитие кодовой базы GNOME 2.32 с сохранением классической концепции формирования рабочего стола. В анонсе релиза указано 27 февраля, но объявление на сайте MATE проекта появилось всего несколько часов назад, а до этого новая ветка упоминалась только в виде тегов в Git-репозитории проекта, без явного объявления о релизе и без публикации общего перечня изменений. Пакеты с MATE 1.28 уже доступны в репозиториях таких дистрибутивов, как Fedora 40, Gentoo, Mageia, Manjaro, openSUSE Tumbleweed, Arch Linux, ALT Linux, Artix, OpenIndiana, GhostBSD, Parabola, Solus и Void Linux.

Наиболее важные изменения:

| ||

|

Обсуждение (151 +30) |

Тип: Программы |

| ||

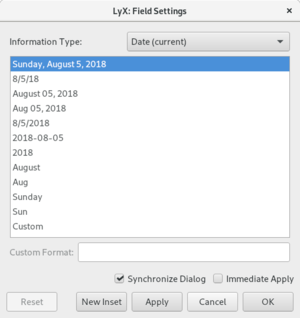

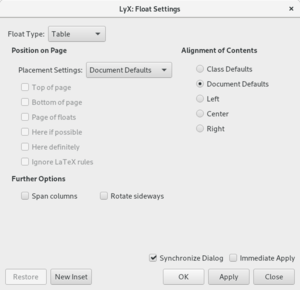

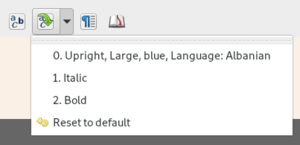

| · | 02.06 | Опубликован редактор документов LyX 2.4.0 (135 +27) |

|

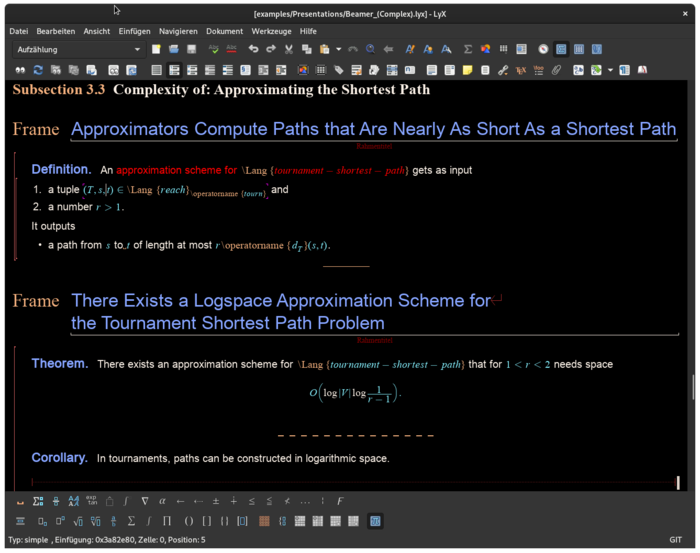

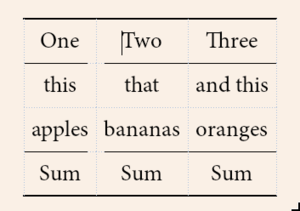

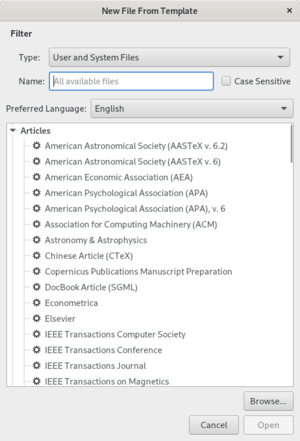

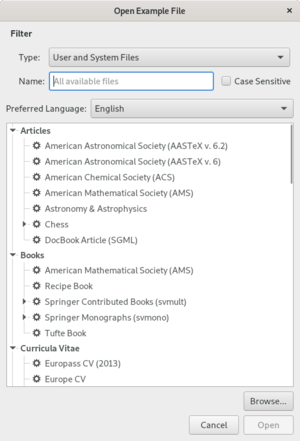

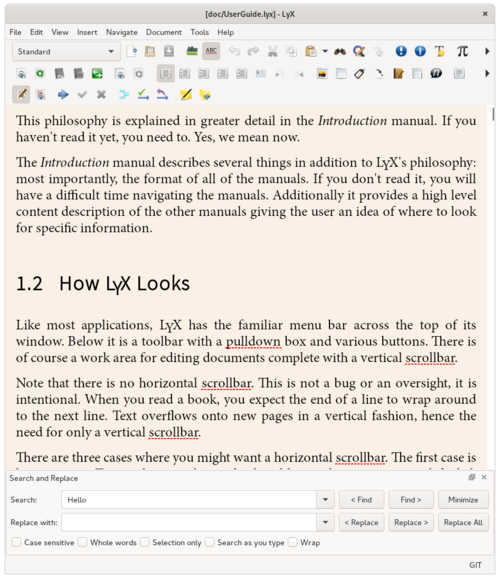

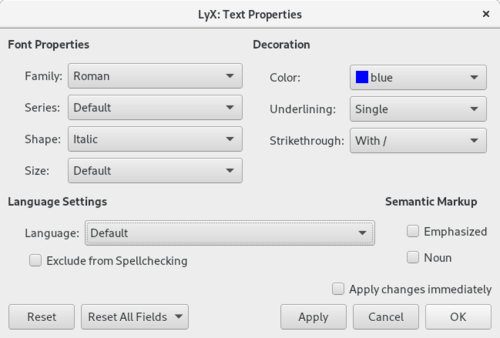

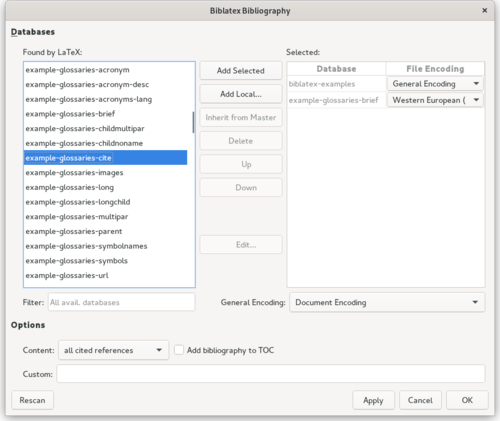

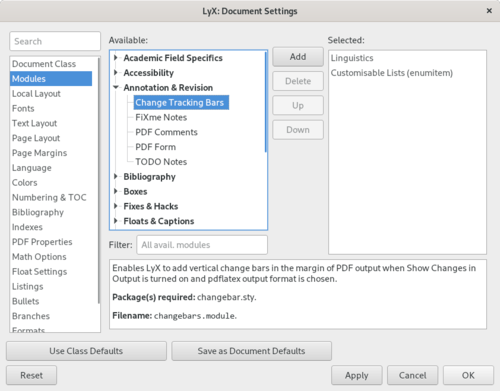

После шести лет разработки опубликован значительный выпуск визуального редактора научных документов LyX 2.4.0, позволяющего создавать тексты с использованием разметки TeX/LaTeX, при этом наглядно редактируя макет документа в WYSIWYM-представлении. Итоговый документ сохраняется в формате LaTeX, но текст может быть импортирован и экспортирован в такие форматы, как PDF, Postscript, DVI, ASCII, HTML, OpenDocument, RTF, ODF, DOC и ePub. Код проекта написан на языке C++ с использованием библиотеки Qt и распространяется под лицензией GPL. Бинарные сборки сформированы для Windows, macOS и различных дистрибутивов Linux.

Важные изменения

| ||

|

Обсуждение (135 +27) |

Тип: Программы |

| ||

| · | 01.06 | Broadcom перевёл в архив репозиторий СУБД Greenplum. В Arenadata создали форк (43 +6) |

|

Компания Broadcom перевела в архив репозиторий с исходными кодами СУБД Greenplum на GitHub, а также репозитории связанных с данной СУБД утилит и проектов, тем самым прекратив совместную с сообществом разработку открытого продукта. Каких-либо комментариев от компании не поступало. Предполагается, что дальнейшая разработка Greenplum будет происходить в форме закрытого коммерческого проекта VMware Tanzu Greenplum.

СУБД Greenplum представляет собой распределённую редакцию открытой СУБД PostgreSQL, оптимизированную для выполнения аналитических запросов над большими массивами данных (Data Warehouse). Для параллельной обработки данных применяется массово-параллельная архитектура (MPP, massively parallel processing), обеспечивающая масштабируемость хранилища до петабайтных размеров за счёт разделения данных на сегменты и задействования для их хранения и обработки кластера из группы серверов. В качестве открытой альтернативы можно упомянуть СУБД Cloudberry, являющуюся форком Greenplum, переведённым на кодовую базу PostgreSQL 14 (Greenplum базируется на PostgreSQL 12) и предоставляющим расширенную функциональность, сохраняя при этом обратную совместимость с Greenplum. Greenplum активно применяется в процессах замещения продуктов ушедших с российского рынка компаний, а также лежит в основе аналитической СУБД Arenadata DB (ADB) от российской компании Аренадата. По заявлению компании Аренадата сворачивание публичной разработки Greenplum не окажет негативного влияния на развитие Arenadata DB, так как компания была готова в подобному развитию событий и приступила к сопровождению собственного форка, продолжающего развиваться под открытой лицензией Apache 2.0 (ранее разработчики из Аренадата передавали изменения в основной совместный проект и являлись одними из его активных участников).

| ||

| · | 01.06 | Лаборатория Касперского опубликовала бесплатный сканер вредоносного ПО для Linux (253 –47) |

|

Лаборатория Касперского представила приложение KVRT для сканирования Linux-систем на наличие угроз и вредоносных приложений, таких как вирусы, бэкдоры, трояны, рекламные и шпионские приложения, а также приложения, которые могут способствовать осуществлению атак на систему. Кроме проверки файлов, программа сканирует память и загрузочные секторы. Поддерживаются консольный и графический режимы работы, а также возможность запуска без прав root (функциональность при этом будет ограничена проверкой доступных пользователю файлов). В процессе работы осуществляется отправка телеметрии, включающей данные о выявленном вредоносном ПО, на серверы KSN (Kaspersky Security Network).

Сканер оформлен в виде универсального самодостаточного приложения, поддерживающего работу в 64-разрядных окружениях на базе дистрибутивов AlmaLinux OS 8+, AlterOS 7.5+ Astra Linux Common Edition 2.12+, CentOS 6.7+, Debian GNU/Linux 10.0+, EulerOS 2.0+, Linux Mint 19.2+, openSUSE Leap 15.0+, Oracle Linux 7.3+, Red Hat Enterprise Linux 6.7+, Rocky Linux 8.5+, SUSE Linux 12.5, Ubuntu 12.04+, AltLinux 8+, Rosa 12+ и РЕД ОС 7.3+. Программа распространяется бесплатно. Размер предлагаемого для загрузки исполняемого файла - 175 МБ. Автоматическое обновления антивирусных баз в KVRT не поддерживается - для получения актуальных антивирусных данных нужно загружать новую версию (программа обновляется несколько раз в день).

| ||

|

Обсуждение (253 –47) |

Тип: Программы |

| ||

| · | 01.06 | Релиз дистрибутива Rocky Linux 8.10, последний в серии 8.x (22 +8) |

|

Представлен релиз дистрибутива Rocky Linux 8.10, нацеленного на создание свободной сборки RHEL, способной занять место классического CentOS после того, как компания Red Hat досрочно прекратила поддержку ветки CentOS 8 в конце 2021 года, а не в 2029 году, как предполагалось изначально. Сборки Rocky Linux подготовлены для архитектур x86_64 и aarch64. Дополнительно формируются сборки для облачных окружений Oracle Cloud Platform (OCP), GenericCloud, Amazon AWS (EC2), Google Cloud Platform и Microsoft Azure, а также образы для контейнеров и виртуальных машин в форматах RootFS/OCI и Vagrant (Libvirt, VirtualBox, VMWare).

Как и в классическом CentOS, внесённые в пакеты Rocky Linux изменения сводятся к избавлению от привязки к бренду Red Hat. Дистрибутив по возможности бинарно совместим с Red Hat Enterprise Linux 8.10 и включает все предложенные в данном выпуске улучшения. Например, предложены новые версии GCC Toolset 13, LLVM Toolset 17.0.6, Rust Toolset 1.75.0, Go Toolset 1.21.0, Python 3.12, Ruby 3.3, PHP 8.2, Git 2.43.0, nginx 1.24, samba 4.19.4, PostgreSQL 16, MariaDB 10.11 и Podman 4.9. Указано, что выпуск Rocky Linux 8.10 станет последним обособленным релизом в ветке 8.x и версия 8.11 сформирована не будет (обновления пакетов с устранением уязвимостей и критичных ошибок продолжат ещё пять лет формироваться без отдельных релизов дистрибутива). Среди специфичных для Rocky Linux изменений можно отметить поставку дополнительных репозиториев: plus c пакетом open-vm-tools, nfv c пакетами для виртуализации компонентов сетей, развиваемыми SIG-группой NFV (Network Functions Virtualization), RT с пакетами для работы в режиме реального времени, PowerTools, ResilientStorage и HighAvailability. В образах для AWS обеспечена возможность загрузки в подсетях только с IPv6. Дополнительно можно напомнить о скором истечении времени жизни ветки CentOS 7. После 30 июня 2024 года обновления с устранением уязвимостей для CentOS 7 выпускаться не будут. Пользователям CentOS 7 рекомендуется до конца июня выполнить обновление своих систем до CentOS Stream 8, AlmaLinux 8, Rocky Linux 8, Oracle Linux 8 или EuroLinux 8.

| ||

|

Обсуждение (22 +8) |

Тип: Программы |

| ||

| · | 01.06 | Атака на провайдера, выведшая из строя 659 тысяч домашних маршрутизаторов (134 +21) |

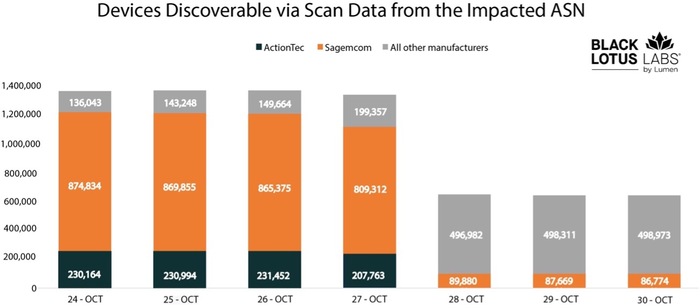

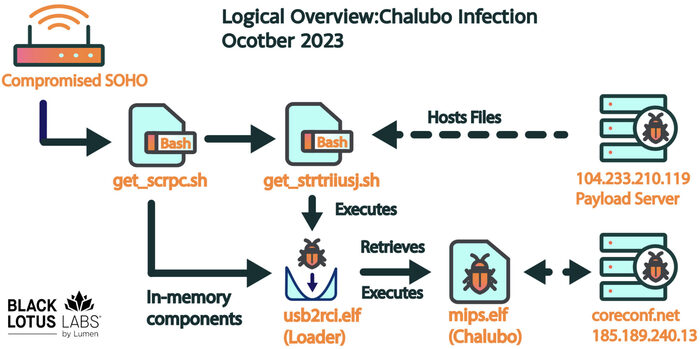

Группа Black Lotus Labs опубликовала результаты анализа вредоносного ПО, задействованного в инциденте, в результате которого в октябре прошлого года в течение 72 часов было выведено из строя более 600 тысяч домашних маршрутизаторов одного из крупных американских провайдеров (в отчёте провайдер не называется, но упомянутые события совпадают с инцидентом у компании Windstream). В результате атаки злоумышленников, которая получила кодовое имя Pumpkin Eclipse, прошивка поражённых вредоносным ПО устройств была повреждена и провайдер был вынужден заменить оборудование у почти половины своих клиентов - сканирование сети показало, что после случившегося на оборудование другого производителя было заменено 179 тысяч устройств ActionTec (T3200s и T3260s) и 480 тысяч устройств Sagemcom (F5380).

Атака была совершена с использованием типового вредоносного ПО Chalubo, известного с 2018 года, организующего централизованное управление ботнетом и применяемого для Linux-устройств на базе 32- и 64-разрядных архитектур ARM, x86, x86_64, MIPS, MIPSEL и PowerPC. Как именно устройства были скомпрометированы для установки вредоносного ПО информации нет, исследователи лишь предполагают, что доступ к устройствам мог быть получен в результате выставления провайдером ненадёжных учётных данных, использования типового пароля для входа в интерфейс администрирования или эксплуатации неизвестных уязвимостей. Вредоносное ПО Chalubo подразумевает три этапа внедрения. После эксплуатации уязвимости или использования скомпрометированных учётных данных на устройстве запускается bash-скрипт, который проверяет наличие в системе вредоносного исполняемого файла /usr/bin/usb2rci и при его отсутствии отключает блокировки пакетного фильтра, выполняя "iptables -P INPUT ACCEPT;iptables -P OUTPUT ACCEPT;", после чего загружает с подконтрольного злоумышленникам управляющего сервера (C&C) скрипт get_scrpc. Скрипт get_scrpc оценивает контрольную сумму md5 файла usb2rci и если она не совпадает с определённым значением загружает второй скрипт get_fwuueicj, который проверяет наличие файла /tmp/.adiisu и при отсутствии создаёт его и загружает основной исполняемый файл вредоносного ПО, собранный для CPU MIPS R3000, в каталог /tmp под именем "crrs", после чего запускает его. Запущенный файл собирает информацию о хосте, такую как сведения о MAC-адресе, идентификаторе устройства, версии ПО и локальных IP-адресах, и отправляет её на внешний хост, после чего проверяет доступность управляющих серверов и загружает основной компонент вредоносного ПО, который расшифровывается с использованием потокового шифра ChaCha20. Основной компонент может загружать и запускать с управляющего сервера произвольные Lua-скрипты, определяющие логику дальнейших действий, например, участие в совершении DDoS-атак.  Предполагается, что злоумышленники, имеющие доступ к серверам управления ботнетом, воспользовались имеющейся в Chalubo функцией загрузки и выполнения скриптов на языке Lua для перезаписи прошивки устройств и вывода оборудования из строя. Инцидент примечателен тем, что несмотря на распространённость вредоносного ПО Chalubo (в начале 2024 года было зафиксировано более 330 тысяч IP, обращающихся к известным серверам управления ботнетом), описываемые вредоносные действия ограничились только одним провайдером, что позволяет судить о том, что атака была целевой.

| ||

|

Обсуждение (134 +21) |

Тип: Проблемы безопасности |

| ||

| · | 01.06 | Компания Apple опубликовала код ядра macOS 14.5 и компонентов на базе СПО (79 +15) |

|

Компания Apple опубликовала исходные тексты низкоуровневых системных компонентов операционной системы macOS 14.5 (Sonoma), в которых используется свободное программное обеспечение, включая составные части Darwin и прочие компоненты, программы и библиотеки, не связанные с GUI. Всего опубликовано 172 пакета с исходными текстами.

Среди прочего доступен код ядра XNU, исходные тексты которого публикуются в виде срезов кода, связанных с очередным релизом macOS. XNU является частью открытого проекта Darwin и представляет собой гибридное ядро, сочетающее ядро Mach, компоненты от проекта FreeBSD и C++ API IOKit для написания драйверов. Кроме того, опубликованы открытые компоненты, используемые в мобильной платформе iOS 17.5. Публикация включает

два пакета - WebKit и libiconv.

| ||

|

Обсуждение (79 +15) |

Тип: К сведению |

| ||

| · | 01.06 | Выпуск Wine 9.10 и Wine staging 9.10 (31 +16) |

|

Состоялся экспериментальный выпуск открытой реализации Win32 API - Wine 9.10. С момента выпуска 9.9 было закрыто 18 отчётов об ошибках и внесено 254 изменения.

Наиболее важные изменения:

Кроме того, сформирован выпуск проекта Wine Staging 9.10, предоставляющего расширенные сборки Wine, включающие не полностью готовые или рискованные патчи, пока непригодные для принятия в основную ветку Wine. По сравнению с Wine в Wine Staging предоставляется 429 дополнительных патчей. В новом выпуске Wine Staging осуществлена синхронизация с кодовой базой Wine 9.10 и vkd3d. Обновлены патчи vkd3d-latest (интеграция последней версии vkd3d) и Compiler_Warnings (исправления по мотивам предупреждений компиляторов).

| ||

|

Обсуждение (31 +16) |

Тип: Программы |

| ||

| · | 31.05 | Релиз сетевого конфигуратора NetworkManager 1.48.0 (24 +8) |

|

Представлен стабильный релиз интерфейса для упрощения настройки параметров сети - NetworkManager 1.48.0. Плагины для поддержки VPN (Libreswan, OpenConnect, Openswan, SSTP и др.) развиваются в рамках собственных циклов разработки.

Основные новшества NetworkManager 1.48:

| ||

|

Обсуждение (24 +8) |

Тип: Программы |

| ||

| · | 31.05 | В Fedora 41 намерены удалить network-scripts и разрешить обновление атомарных редакций без пароля (43 +4) |

|

В выпуске Fedora 41 предложено удалить пакет network-scripts, обеспечивающий поддержку классических скриптов для настройки сети, основанных на использовании команд ifup и ifdown. Подобные скрипты объявлены устаревшими с 2018 года. В качестве причины удаления называются планы по удалению ISC dhcp, сопровождение которого было прекращено в конце 2022 года.

Содержимое network-scripts сильно завязано на ISC dhcp и его перевод на другой DHCP-клиент не представляется возможным из-за прекращения разработки пакета. Вместо команд ifup и ifdown рекомендовано использовать утилиту nmcli из NetworkManager или команду networkctl. Удаление network-scripts не приведёт прекращению работы старых сетевых конфигураций ifcfg, так как пакетом NetworkManager-initscripts-ifcfg-rh предоставляются альтернативные компоненты для их поддержки. Кроме того, можно отметить намерение внести в Fedora 41 изменения в правила Polkit, регулирующие доступ к фоновому процессу rpm-ostree в сборках дистрибутива Fedora, применяющих атомарную модель обновления (Fedora Atomic Desktops). Изменения разрешат обычным непривилегированным пользователям выполнять операцию обновления системы без ввода пароля администратора. При этом изменения также расширят число привилегированных операций, требующих ввода пароля, при их выполнении администратором. Подобное изменение рассматривается как дополнительная мера для подтверждения выполнения администратором опасных операций, таких как изменение параметров ядра, установка пакетов из локальной ФС и смена системного образа. Операции установки/удаления пакетов из штатных репозиториев, обновления системы и отката изменений останутся доступны для администратора без ввода пароля. Предложения пока находятся на стадии обсуждения и не рассмотрены комитетом FESCo (Fedora Engineering Steering Committee), отвечающим за техническую часть разработки дистрибутива Fedora.

| ||

|

Обсуждение (43 +4) |

Тип: К сведению |

| ||

| << Предыдущая страница (позже) | ||

| Следующая страница (раньше) >> | ||